北京Kali渗透安全高级工程师培

- 上课时段: 详见内容

- 学校: 北京学神IT教育

- 已关注: 加载中

- 教学点: 详见内容

- 课程价格: 请咨询

- 开班时间: 滚动开班

- 优惠价格: 请咨询

- 2021-06-28 10:06:13

(防御、攻击、CTF、靶场、白帽子黑客、渗透安全、红蓝对抗、内网渗透)

Kali安全渗透+Web白帽子高级工程师 | |

课程模块 | 课程要点 |

XSS跨站脚本攻击 | 什么是XSS跨站脚本攻击,XSS跨站脚本攻击介绍 反射型、存储型、DOM型XSS跨站脚本攻击的原理及详解 XSS跨站脚本攻击原理及DVWA靶机的搭建 实战:窃取用户Cookie信息保存到远程服务器 |

XSS攻击的应用方式 | 实战:反射型XSS攻击劫持用户浏览器 修改页面链接的原理、构建反射型XSS攻击、使用beef劫持用户浏览器、beef模块的使用 实战:持久型XSS窃取用户信息 使用setoolkit克隆站点并获取账号和密码 |

XSS Challenges闯关讲解HTML中的注入位置 | XSS challenges闯关游戏环境准备,了解XSS challenges闯关游戏的模式 XSS challenges介绍,关闭Google浏览器XSS-Auditor防护功能 配置burpsuite加载证书用于截断https协议 手动挖掘XSS漏洞 无过滤的XSS注入,使用闭合标签方式进行反射型XSS注入 属性中的XSS注入,使用闭合input标签方式进行注入、在input标签属性中注入事件 选择列表中的XSS注入,绕过过滤和转义通过burpsuite截断进行XSS注入 在隐藏域中注入XSS,使用burpsuite截断数据包对隐藏域进行XSS注入 |

XSS Challenges绕过防护策略进行XSS注入 | XSS Challenges闯关游戏进阶探测XSS注入漏洞 绕过文本框输入长度限制进行XSS注入原理及演练 html事件中常见的鼠标事件介绍,并使用事件处理程序属性对限制输入<>进行XSS注入 绕过限制输入引号进行XSS注入 JavaScript伪协议,真伪协议讲解,利用JavaScript伪协议进行XSS注入 UTF-7编码注入,通过利用开发者工具结合JavaScript事件属性绕过关卡 通过双写domain关键字绕过正则匹配对domain关键字的过滤进行XSS注入 通过对XSS注入代码的编码和解码函数绕过对domain关键字的过滤进行XSS注入 利用可以被浏览器忽略的空格字符编码对过滤script和on关键字进行XSS注入 利用IE浏览器中使用反引号可以进行闭合的特性绕过防护策略进行XSS注入 利用IE浏览器在CSS层叠样式表中对伪协议的支持特性进行XSS注入 利用层叠样式表中的内联注释绕过对关键字的过滤进行XSS注入 |

XSS编码绕过以及自动化探测XSS漏洞 | XSS攻击常用的编码,URL编码、HTML编码、JavaScript编码、jsfuck编码 URL编码的由来及编码方式详解 HTML实体编码的产生原因以及进制编码详解 JavaScript编码,16进制编码和unicode编码详解、jsfuck编码详解及演示 使用编码绕过滤-进行XSS注入,使用十六进制编码绕过过滤详解 字符转换成数字进制编码的方式详解 使用unicode编码绕过关键词过滤-进行XSS攻击 利用字典并使用burpsuite进行自动化测试XSS漏洞 在win7上安装破解版burpsuite,详解通过burpsuite进行代理抓包的原理 实战:在win7上使用破解版本burpsuite进行漏洞扫描 |

CSRF伪造用户请求攻击 | CSRF原理、CSRF漏洞的定义,CSRF与XSS的区别 基于DVWA的low级别演示CSRF攻击 通过代码审计分析low级别CSRF攻击的方式和原理 通过构造URL链接、验证CSRF攻击、构造恶意链接进行CSRF攻击 短连接介绍、如何生成短连接及短连接的使用场景详解 基于DVWA的Medium级别演示CSRF攻击 直接修改密码和通过其他页面提交请求的区别 通过抓取正常修改密码的HTTP请求和通过其他页面传入参数的请求对比Referer的区别并绕过Referer过滤 基于DVWA的High级别演示CSRF攻击,测试XSS(DOM)型High级别 通过Ajax获取CSRF页面内容并解析新的token进行CSRF攻击 使用CSRFTester进行自动化探测CSRF漏洞 CSRF漏洞自动化探测工具介绍,生成POC代码,对CSRF漏洞进行验证 |

XXE漏洞任意文件读取 | XXE漏洞简介-XML语法-DTD讲解,什么是XXE漏洞,XXE漏洞产生的原因 XML介绍及用途,什么是XML?XML基本数据结构,XML和HTML对比 XML语法规则,XML DTD介绍,XML注入产生的原理 XXE漏洞的危害,加载恶意外部文件,造成文件读取、命令执行、内网端口扫描、攻击内网网站、发起dos攻击等 XXE漏洞代码详解,分析XXE注入的思路,通过读取通过POST方式提交的XML代码并利用simplexml_load_string()函数解析XXE攻击 通过靶机PentesterLab实现无回显文件读取并发送给攻击者 XXE漏洞修补,通过升级libxml版本以及代码层防御防护XXE攻击 |

SQL注入原理和sqli-labs实验环境搭建 | 通过Web应用的工作原理讲解SQL注入产生的原因 什么是SQL注入?通过SQL语句拆分和组合深入讲解SQL注入的原理 SQL注入的分类,布尔注入、联合注入、延时注入、报错注入 搭建LAMP环境,安装sqli-labs学习环境 更新kali自带火狐浏览器并安装浏览器插件hackbar方便进行SQL注入 结合SQLI-LABS靶场讲解如何探测SQL注入点发现SQL注入漏洞并判断字段数量和字段显示位置 常见手动SQL注入的闭合方式讲解,如何判断使用哪种闭合方式 |

联合查询-盲注-读写文件-报错注入 | 什么是UNION联合查询?UNION联合查询的使用方法详解,使用UNION联合查询在SQL中暴出字段的显示位置,获取数据库名称、获取数据库所有的数据表名、获取数据表下的所有字段名、获取数据表字段里的数据 MYSQL数据库常用函数讲解 SQL注入-盲注,盲注的原理和分类,什么是盲注,为什么要使用盲注? 盲注的分类,基于布尔的盲注和基于时间的盲注,盲注的逻辑关系详解 盲注的流程、进行盲注的方法详解 通过实例讲解基于布尔的盲注的过程和原理 通过实例讲解基于时间的盲注的过程和原理 |

使用burpsuite进行SQL注入 | 使用Burpsuite进行POST方式的SQL注入 POST方式的盲注、POST方式的布尔型盲注、POST方式的时间盲注 HTTP头的注入方式,HTTP头注入原理、通过对XML文档进行查询和修改函数的讲解并了解HTTP头注入的原理 HTTP User-Agent注入、HTTPReferer注入、Cookie注入 |

SQL注入的基本防御手段和绕过技术 | SQL注入的绕过技术 通过大小写绕过对不区分大小写关键字的过滤进行SQL注入 通过闭合绕过对注释的过滤进行SQL注入 使用逻辑运算绕过对注释的过滤进行SQL注入 使用双写绕过不区分大小写关键字的过滤进行SQL注入 使用等价关键字绕过对关键字的过滤进行SQL注入 使用空格编码绕过对空格的过滤进行SQL注入 使用双写绕过对关键字的过滤进行SQL注入 使用注释绕过对关键字的过滤进行SQL注入 使用盲注绕过对关键字的过滤进行SQL注入 GBK编码使用MySQL宽字符绕过对特殊字符转义进行SQL注入 使用Base64编码对注入语句进行编码绕过进行SQL注入 通过二次注入修改其他用户密码实战演练 针对SQL注入如何进行有效的防御,防止SQL注入的发生详解 |

使用SQLMAP自动化探测SQL注入 | SQLMAP介绍,SQLMAP支持的注入类型 基于布尔的盲注检测、基于时间的盲注检测、基于错误的检测、基于union联合查询的检测、基于堆叠查询的检测 SQLMAP常用探测方式,探测单个目标、探测多个目标、从文件加载HTTP请求进行探测、从burpsuite日志记录中进行探测、检测SQL注入漏洞存在的技术类型、枚举数据库信息 SQLMAP请求参数的设置及SQLMAP常用参数优化 |

Linux下手动查杀木马过程-使用rootkit隐藏踪迹 | 模拟木马程序病原体并让木马程序自动运行,黑客让脚本自动执行的3种方法 如何排查所有文件有没有被黑客修改或追加内容详解 使用rpm检查文件的完整性、查看命令有没有被修改、如何校对所有的命令和包详解 生成木马程序父进程实时监控木马,生成木马程序的父进程实现自我检测并运行 创建一个让root用户都删除不了的木马程序 不让木马程序和外网数据主动通信 使用rootkit把木马程序的父进程和木马文件隐藏 使用rkhunterRootkit猎手来检查rootkit |

手工提权-劫持帐号密码-Tripwire检查文件 | 通过CVE-2018-8120漏洞对Windows 7进行提权 利用脏牛漏洞(Dirty COW)在CentOS7系统下进行提权 如何防止黑客利用脏牛漏洞进行提权详解 在CentOS6系统下自动劫持root密码并转发密码到邮箱,劫持root密码的过程详解 使用Tripwire检查文件完整性,如何安装Tripwire,配置Tripwire策略,验证Tripwire配置和检查系统,Tripwire使用方法 |

查找漏洞并提交到补天SRC获得奖金 | 注册补天个人帐号,提交SRC流程,提交SRC需要注意的事项详解 企业入驻补天漏洞平台,入驻流程详解 提交漏洞-phpinfo文件泄露系统信息 提交漏洞-网站显示目录列表-mysql备份数据泄露-网站安装目录信息泄露 提交漏洞-存在SQL注入漏洞 |

揭密反弹shell免杀-PHP远程代码执行漏洞复现 | 免杀技术、免杀思路详解、环境搭建 实战-实现反弹shell对360等主流杀毒软件的免杀 生成python版本的payload,对生成的后门进行加密,生成exe可执行文件 ApacheFlink任意jar包上传漏洞(1.9.1最新版) Flink简介,什么是Flink简介,ApacheFlink环境搭建,生成反弹shelljar包、漏洞修复方案详解 PHP-FPM在Nginx特定配置下任意代码执行漏洞分析 实战-PHP远程代码执行漏洞复现 |

php免杀马-SQL注入过某狗WAF | PHP免杀马,D盾简介、D盾功能特性简介、D盾的安装详解 免杀D盾一句话、免杀D盾大马 SQL注入过安全狗,环境的搭建、安全狗的安装、sqli-labs靶机的安装 实战-SQL联合注入过某狗WAF 实战-SQL注入盲注过某狗WAF |

CTF学习之路 | CTF是什么?赛事介绍、CTF都有哪些题目分类?为什么打CTF?如何得分? CTF比赛模式,CTF解题模式、CTF攻防模式、CTF闯关模式 CTF靶场练习,赛事以及题目信息、靶场练习实战演练 学神靶场-CTF附 |

红蓝对抗 | 什么是红蓝对抗,在军事领域和安全领域分别解读红蓝对抗 红蓝对抗的目的、红蓝对抗关注点,外网web安全、办公网安全、IDC主机安全、DB专项 红蓝对抗测试的方法,按专项测试、按点排期测试、报告撰写,漏洞闭环、例行扫描、持续跟进,复盘测试 红蓝对抗注意事项,测试前提前报备、有可能会影响到业务的操作时候务必提前沟通、漏洞的确认按照公司的规范制度制定、漏洞和业务沟通确认后再发工单修复、漏洞闭环 红蓝对抗所需技术:Python、IDA、JEB、Masscan、Nmap、Metasploit、搜集的各类样本 |

实战-内网渗透之域渗透 | 内网渗透域基础知识详解,域渗透环境准备和搭建 weblogic漏洞利用并getshell,利用CVE-2019-2725获得shell 域渗透-横向渗透获取域控最高权限,Cobalt Strike简介,Cobalt Strike部署 反弹SYSTEM权限的shell给cs服务,明文读取密码 域信息收集,通过凭证连接域控反弹域控shell |

渗透测试专用靶场 | |

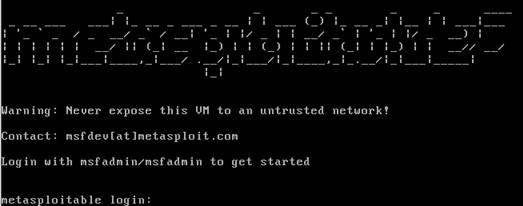

Metasploitable-WEB渗透专用靶场

DVWA攻防演练系统

sqli-labs SQL注入专用靶场

XSS跨站攻击专用靶场

| |

学神Kali安全渗透课程新增35个渗透漏洞实战靶场

| |

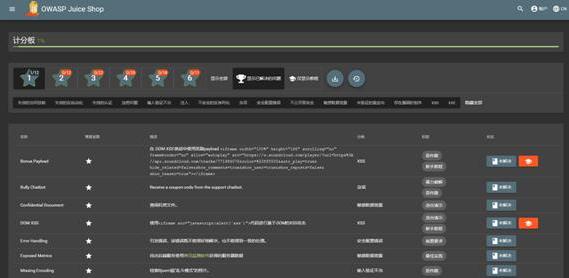

实战-OWASP Juice Shop靶场挑战OWASP TOP 10风险漏洞

| |

大型实战-使用Kali多种渗透工具攻破大型网站提交漏洞并获得奖金

| |

扩展课程-几十个大型渗透项目实战-录播课 | |

计算机取证 | 计算机取证概述 内存取证 使用Volatility对内存镜像进行分析 硬盘取证 使用Autopsy进行磁盘镜像分析 取证的难点 |

网络安全ARP欺骗实现中间人攻击 | ARP协议 ARP工作原理 中间人攻击原理 ARP欺骗实现中间人攻击 利用中间人攻击进行密码嗅探 |

网络安全DNS劫持 | DNS原理 DNS劫持方法 实战:局域网DNS劫持实战 |

ARP+DNS劫持PC | 实战:内网ARP+DNS劫持PC 实战:伪装ip地址进行多线程SYN攻击 |

嗅探与欺骗 | MITM中间人攻击理论 使用MITMf实施中间人攻击注入hook.js脚本 |

无线渗透 | 无线技术概念 破解WiFi密码 无线渗透 |

XSS+BeEF+MSF劫持PC | XSS+BeEF+MSF劫持PC BeEF浏览器渗透平台 反射型XSS和BeEF浏览器攻击 存储型XSS和BeEF浏览器攻击 |

防黑技术 | 实战:搭建蜜罐系统捕捉黑客操作的步骤 手动木马查杀过程 防止DDOS攻击 被黑后-抓虫小技巧-把后门帐号找出来 实战:检查rootkit木马程序 |

seay代码审计 | 通读全文法 敏感函数参数回溯法 定向功能分析法 自动化白盒审计 代码调试 正则编码 自定义插件及规则 |

学神IT 优秀师资

CUT 王晓杰

Cat 李双俊

Yum老师

Root

网络安全课程

红帽认证

Linux云计算课程

想成为专业的渗透测试工程师或是渗透测试专家,最高效最直接的方式是通过中国信息安全测评中心授权培训机构组织的渗透专业认证培训及考试,获取专业证书,这是国家对信息安全渗透从业人员最高资质认可。

http://www.haoxue365.com/course/10095.html